4 usługa acronis active protection, Usługa acronis active protection, Co to jest ransomware – Acronis True Image 2017 NG Instrukcja Obsługi

Strona 176

176

Copyright © Acronis International GmbH, 2002-2017

znaczenia dla kontrolera. Jednak za pomocą specjalistycznych urządzeń można łatwo odczytać

„spodnią” sekwencję jedynek i zer.

Metody wymazywania danych używane w programie Acronis

Teoria gwarantowanego wymazywania danych została szczegółowo opisana w artykule Petera

Gutmanna. Zobacz „Secure Deletion of Data from Magnetic and Solid-State Memory” (Bezpieczne

usuwanie danych z pamięci magnetycznej i pamięci półprzewodnikowej) na stronie

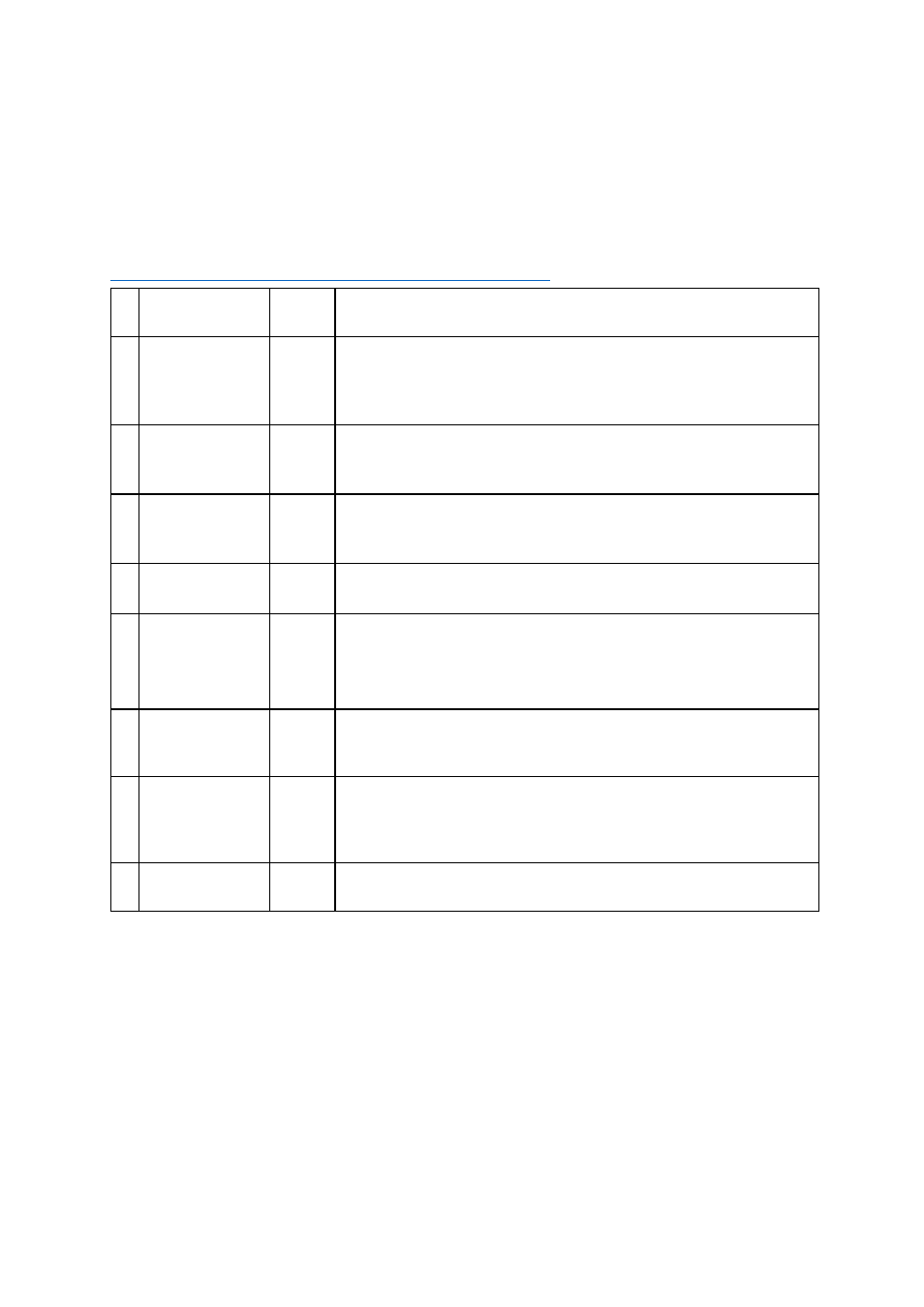

Lp. Algorytm (metoda

zapisu)

Przebiegi Zapis

1. Departament

Obrony USA

5220.22-M

4

1

.

przebieg — zapisywanie losowo wybranych symboli w każdym bajcie

każdego sektora; 2. przebieg — uzupełnienie zapisu pierwszego

przebiegu;

3. przebieg — ponownie symbole losowe; 4. przebieg — weryfikacja

zapisu.

2. Amerykański:

NAVSO P-5239-26

(RLL)

4

1

.

przebieg — zapisywanie 0x01 we wszystkich sektorach; 2. przebieg —

zapisywanie 0x27FFFFFF; 3. przebieg — losowe sekwencje symboli; 4.

przebieg — weryfikacja.

3. Amerykański:

NAVSO P-5239-26

(MFM)

4

1

.

przebieg — zapisywanie 0x01 we wszystkich sektorach; 2. przebieg —

zapisywanie 0x7FFFFFFF; 3. przebieg — losowe sekwencje symboli; 4.

przebieg — weryfikacja.

4. Niemiecki: VSITR

7

1

Przebiegi 1

–6

— zapisywanie naprzemiennych sekwencji: 0x00 i 0xFF; 7.

przebieg — zapisywanie 0xAA, tj. 0x00, 0xFF, 0x00, 0xFF, 0x00, 0xFF, 0xAA.

5. Rosyjski: GOST

P50739-95

1

Zapisywanie zer logicznych (0x00) w każdym bajcie każdego sektora przy

6–4

poziomie zabezpieczeń.

Zapisywanie losowo wybranych symboli (liczb) w każdym bajcie każdego

sektora przy

3–1

poziomie zabezpieczeń.

6. Metoda Petera

Gutmanna

35

Metoda Petera Gutmanna jest bardzo złożona. Bazuje na jego teorii

wymazywania danych z dysku twardego (zobacz Bezpieczne usuwanie

danych z pamięci magnetycznej i pamięci półprzewodnikowej).

7. Metoda Bruce'a

Schneiera

7

W książce „Kryptografia dla praktyków” Bruce Schneider przedstawia

siedmioprzebiegową metodę niszczenia danych. 1.

przebieg — zapisywanie

0xFF; 2.

przebieg — zapisywanie 0x00; kolejne pięć przebiegów —

zapisywanie zaszyfrowanych sekwencji pseudolosowych.

8. Szybki

1

Zapisywanie zer logicznych (0x00) we wszystkich sektorach przeznaczonych

do wymazania.

11.6.4 Usługa Acronis Active Protection

Co to jest ransomware?

Ransomware to złośliwe oprogramowanie, które blokuje dostęp do wybranych plików lub do całego

systemu i żąda okupu w celu jego odblokowania. Oprogramowanie wyświetla okno dialogowe

informujące, że pliki są zablokowane i że jeśli użytkownik nie chce trwale utracić możliwości

uzyskania do nich dostępu, musi niezwłocznie uiścić opłatę. Wiadomość może sprawiać wrażenie

oficjalnego komunikatu wydanego przez organ władzy, np. przez policję. Celem komunikatu jest

zastraszenie użytkownika i zmuszenie go do zapłaty okupu bez próby uzyskania pomocy informatyka

lub organów władzy. Ponadto użytkownik nie ma gwarancji, że po zapłaceniu okupu odzyska kontrolę

nad danymi.